Introduction : Quand la quête d'autonomie se transforme en fardeau

Observez la ligne de commande ou l'environnement de travail de n'importe quel développeur backend d'aujourd'hui, et vous y découvrirez probablement un chaos d'outils d'infrastructure qui n'ont absolument rien à voir avec son code métier. Depuis des années, l'industrie technologique ne jure que par le Shift Left, une philosophie redoutablement séduisante sur le papier qui consiste à déplacer les tests, la sécurité et la configuration de l'infrastructure le plus tôt possible dans le cycle de développement. L'objectif initial était noble et visait à briser les silos historiques en responsabilisant les créateurs de code dès la première ligne tapée dans leur éditeur.

Pourtant, cette approche dogmatique a discrètement engendré une crise sans précédent dans nos équipes d'ingénierie, caractérisée par une explosion incontrôlable de la charge cognitive. En voulant transformer chaque programmeur en un expert de la sécurité, de l'intégration continue et de l'orchestration de conteneurs, nous avons dilué leur attention et ralenti la livraison de valeur ajoutée. Concrètement, la promesse de fluidité s'est heurtée au mur de la réalité opérationnelle, où comprendre les méandres des réseaux virtuels ou les failles de dépendances prend le pas sur l'architecture logicielle pure.

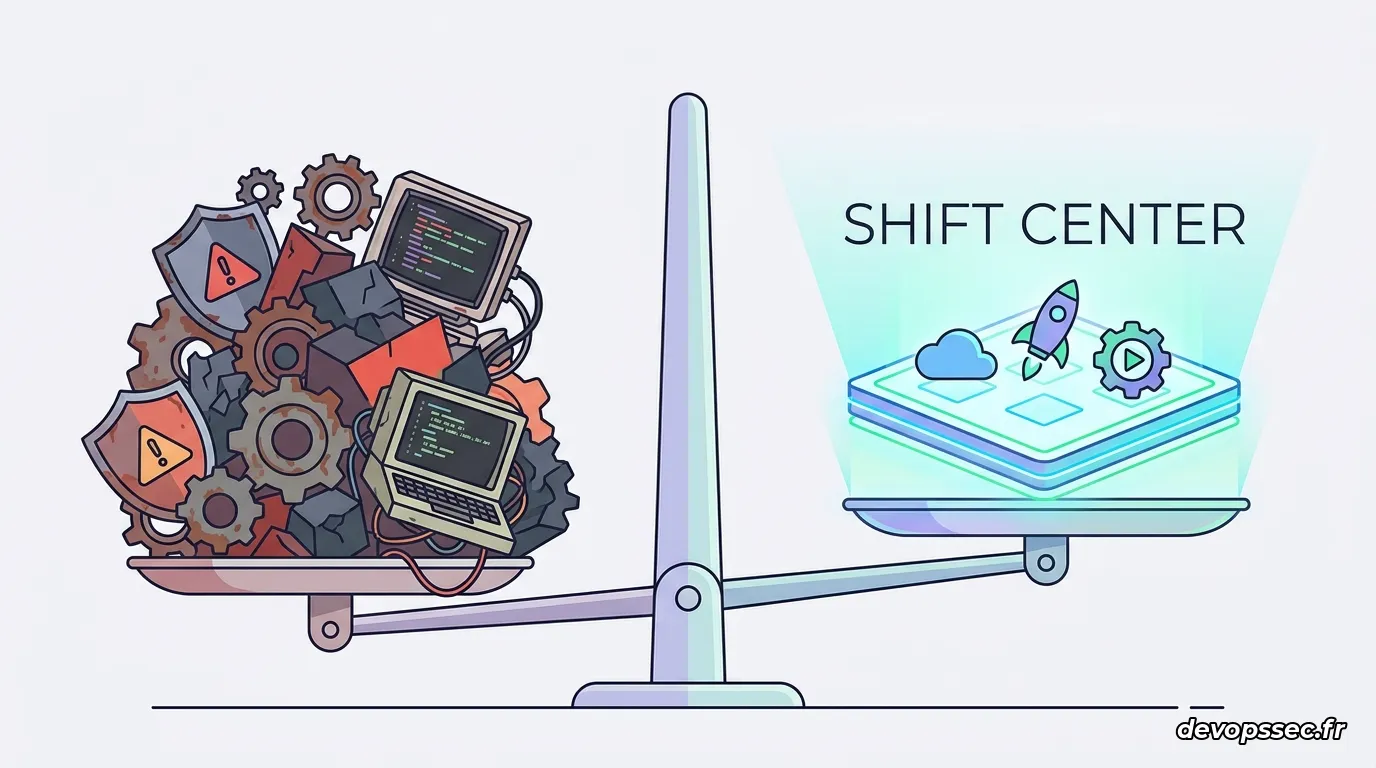

Par conséquent, un nouveau mouvement de fond commence à faire trembler les fondations du dogme dominant, porté par les ingénieurs d'infrastructure eux-mêmes. Face à l'épuisement généralisé et à la baisse de productivité, le débat s'oriente désormais vers le Shift Center ou l'ingénierie de plateforme, une approche qui tente de réconcilier l'autonomie des équipes avec une abstraction intelligente de la complexité. Explorons ensemble pourquoi il est urgent de repenser nos méthodes et comment rétablir une expérience de développement véritablement saine.

Le mirage toxique du tout à gauche

Pour bien saisir l'ampleur du problème, il faut d'abord décortiquer la mécanique même du DevSecOps, cette contraction censée fusionner le développement, la sécurité et les opérations en un flux continu. Historiquement, un développeur écrivait son code, le confiait à une équipe d'assurance qualité, puis les administrateurs systèmes géraient le déploiement sur les serveurs. Le déplacement des responsabilités vers la gauche a brutalement condensé ces trois phases complexes sur les seules épaules de l'ingénieur logiciel, lui demandant d'anticiper chaque scénario de défaillance avant même la validation de son travail.

C'est ici que la théorie se heurte violemment à la pratique quotidienne des équipes techniques. L'utilisation d'outils d'analyse statique ou de conteneurisation exige une compréhension profonde du système sous-jacent, des permissions Linux aux subtilités des réseaux isolés. Au lieu de se concentrer sur l'optimisation d'un algorithme de recherche ou sur la conception d'une API robuste, le jeune talent passe des heures à déchiffrer des journaux d'erreurs abscons générés par des outils de sécurité mal calibrés.

La réalité d'un pipeline saturé

Prenons l'exemple concret de l'intégration et du déploiement continus, communément appelés CI/CD, cette mécanique automatisée qui transforme votre code source brut en une application fonctionnelle en production. Dans une approche radicale, le développeur doit non seulement écrire le code de cette automatisation, mais aussi la maintenir et en corriger les failles de sécurité en temps réel. Lorsqu'il lance une simple vérification de sécurité sur son image applicative locale, le retour de l'outil peut s'avérer paralysant.

trivy image --severity HIGH,CRITICAL registry.interne.lan/mon-app:v1.2.0Résultat:

Target: registry.interne.lan/mon-app:v1.2.0

Total: 145 (HIGH: 34, CRITICAL: 12)

[!] CRITICAL: CVE-202X-XXXX in libssl (Base OS) - Action required immediately.

[!] HIGH: Misconfiguration in Dockerfile user permissions.Face à ce type de résultat, la logique voudrait que le développeur corrige immédiatement la faille avant de poursuivre son travail. Néanmoins, la correction d'une faille critique située dans les couches profondes du système d'exploitation d'un conteneur dépasse souvent ses prérogatives et ses compétences immédiates. Il se retrouve alors bloqué, contraint d'ouvrir des tickets d'assistance ou de tenter des correctifs hasardeux qui risquent de casser la stabilité de l'application, illustrant parfaitement l'inefficacité du processus.

Les coûts cachés et les risques de sécurité

La fausse sensation de sécurité

Confier la configuration de l'infrastructure de production à des développeurs non spécialisés augmente statistiquement les erreurs de droits d'accès. Le vrai danger du déplacement à gauche est de croire que l'outil remplace l'expertise humaine d'un ingénieur sécurité.

Il est indispensable de nuancer le propos en abordant les limites financières et structurelles de cette méthode. L'un des coûts cachés les plus massifs réside dans le temps de calcul et les licences des myriades d'outils greffés sur le poste de travail ou dans les pipelines de validation. De plus, la perte de productivité pure est vertigineuse lorsque les créateurs de valeur passent près de la moitié de leur temps à déboguer des problèmes d'infrastructure au lieu de concevoir de nouvelles fonctionnalités pour les utilisateurs finaux.

| Dimension impactée | Modèle Classique (Silos) | Modèle Dogmatique (Tout à gauche) |

|---|---|---|

| Vitesse de démarrage | Rapide (environnement local simple) | Lente (démarrage de multiples conteneurs et scanners) |

| Qualité du code métier | Haute (concentration maximale) | Moyenne (attention divisée par l'infrastructure) |

| Temps de résolution des failles | Lent (allers-retours entre équipes) | Moyen (le développeur tâtonne sur l'OS) |

Non seulement cette situation génère de la frustration, mais elle crée également un risque paradoxal pour la sécurité de l'entreprise. En noyant les équipes sous un déluge de fausses alertes ou de vulnérabilités non exploitables dans leur contexte spécifique, on provoque un phénomène psychologique bien connu appelé la fatigue des alertes. Le développeur, pressé par les délais de livraison de ses fonctionnalités, finit par configurer ses outils pour ignorer aveuglément les avertissements, réduisant à néant les efforts de sécurisation initiaux.

L'émergence salvatrice du concept de plateforme

Face à ce constat d'échec partiel, la communauté de l'ingénierie logicielle opère actuellement un recadrage stratégique majeur vers ce que l'on appelle le Platform Engineering. Cette discipline émergente refuse l'idée que chaque développeur doive réinventer la roue de l'infrastructure et propose plutôt de traiter la chaîne de déploiement comme un produit à part entière. Les équipes d'opérations se transforment en créateurs de plateformes internes en libre-service, offrant des chemins dorés pré-sécurisés et pré-configurés.

Dans cette nouvelle architecture des responsabilités, la notion de chemin doré, ou Golden Path, devient l'élément central de l'expérience de développement. Il s'agit d'un ensemble de modèles de projets et d'outils parfaitement intégrés qui respectent par défaut toutes les normes de sécurité et de conformité de l'entreprise. Si un développeur choisit d'emprunter ce chemin balisé, il n'a plus à se soucier de la complexité sous-jacente, car la sécurité et la conformité sont intégrées silencieusement au cœur même de la plateforme centralisée.

L'abstraction par les portails de développement

Pour matérialiser cette abstraction, les entreprises déploient des portails de développement internes qui agissent comme une vitrine unifiée. Au lieu d'écrire des dizaines de lignes de code d'infrastructure, le développeur interagit avec une interface claire qui génère automatiquement la structure requise. Le concept d'Observabilité, c'est-à-dire la capacité de diagnostiquer l'état de santé du système en temps réel, y est natif, fournissant des tableaux de bord instantanés sans nécessiter d'instrumentation manuelle complexe.

apiVersion: scaffolder.backstage.io/v1beta3

kind: Template

metadata:

name: microservice-backend-securise

title: Nouveau Microservice Backend (Golden Path)

description: Génère un service avec CI/CD et sécurité intégrés

spec:

owner: team-platform

type: service

parameters:

- title: Configuration du Service

properties:

nom_composant:

title: Nom du composant

type: string

steps:

- id: fetch-base

name: Récupération du squelette certifié

action: fetch:template

input:

url: ./skeletons/backend-standard

values:

nom: {{ parameters.nom_composant }}

image_durcie: "registry.interne/base-os-hardened:latest"Ce simple fichier de configuration illustre parfaitement le changement de paradigme technique. Le développeur renseigne uniquement le nom de son composant, et le moteur de la plateforme injecte automatiquement l'image de conteneur sécurisée maintenue par l'équipe d'infrastructure. La variable encapsulée via la syntaxe {{ parameters.nom_composant }} démontre comment la complexité dynamique est gérée en arrière-plan, libérant l'esprit du développeur pour qu'il se concentre exclusivement sur l'implémentation de la logique métier.

Les bénéfices d'une responsabilité partagée

En centralisant la complexité au sein d'une équipe dédiée à la plateforme, l'organisation entière retrouve son agilité et sa capacité d'innovation. Le compromis est astucieux : on ne retire pas le contrôle au développeur, on le libère simplement des tâches d'infrastructure fastidieuses et répétitives en lui offrant un libre-service de haute qualité. Cette méthode redéfinit la collaboration technique à travers plusieurs avantages mesurables et concrets pour le cycle de vie du logiciel.

- Standardisation invisible : Les règles de sécurité, de linting et de déploiement sont appliquées de manière globale et transparente sans nécessiter d'intervention manuelle dans chaque nouveau dépôt de code.

- Réduction de la fragmentation : Fini le cauchemar de devoir maintenir les versions des dépendances dans de multiples fichiers /ops/pipelines/deploy.yml éparpillés à travers des centaines de projets différents.

- Restauration de la concentration : En effaçant la nécessité de comprendre le fonctionnement intime du réseau d'orchestration, les ingénieurs logiciels retrouvent un état de flux créatif indispensable à la production de code de qualité.

Conclusion : Trouver le juste équilibre opérationnel

Affirmer de manière péremptoire que le déplacement des responsabilités vers la gauche est une erreur absolue serait réducteur et occulterait les progrès immenses réalisés dans la responsabilisation des équipes agiles. La prise de conscience sécuritaire et l'intégration des tests automatisés au plus près du code restent des victoires incontestables de l'ère moderne de l'ingénierie logicielle. Cependant, l'application aveugle de ce principe sans tenir compte de la capacité d'assimilation humaine a transformé un outil d'émancipation en un instrument de surcharge mentale écrasant.

Le futur de notre profession ne réside ni dans un retour en arrière vers les silos hermétiques du passé, ni dans la poursuite obstinée d'un développeur full-stack omniscient qui maîtriserait parfaitement chaque couche du centre de données. La véritable maturité technologique s'incarne aujourd'hui dans l'ingénierie de plateforme, qui reconnaît que l'infrastructure sécurisée doit être consommée comme un service interne fiable et invisible. En fin de compte, la meilleure expérience développeur est celle qui permet à l'ingénieur de passer sa journée à écrire du code élégant, en sachant que le système qui l'entoure veillera silencieusement sur la sécurité et le déploiement de son travail.

Espace commentaire

Écrire un commentaire

Rejoignez la discussion

Vous devez être connecté pour poster un message.

20 commentaires

La finalité reste la même : réduire la friction. Si votre setup actuel vous permet de livrer sans vous arracher les cheveux sur la configuration système, gardez-le. Le Shift Center, c'est juste une réponse à un ras-le-bol collectif, pas une obligation dogmatique.

C'est une critique juste. Il ne faut pas tomber dans l'excès inverse où l'outil de gestion devient plus lourd que le projet lui-même. Il faut rester pragmatique sur l'implémentation.

J'ai testé l'approche Backstage. C'est une usine à gaz pour le plugin management. On passe plus de temps à configurer le portail qu'à coder nos features.

C'est le risque du métier. Mais je préfère avoir un incident causé par une équipe infra spécialisée qu'une faille de sécurité ouverte par un dev qui a mis

chmod 777sur son volume de données pour que ça marche enfin.Ok, mais la plateforme demande une confiance aveugle envers l'équipe infra. Si eux se plantent sur une config, tout le cluster tombe.

C'est beaucoup plus rapide de patcher une image de base centralisée que de demander à 50 équipes de modifier leur

Dockerfilemanuellement. C'est là que le levier devient efficace.Et comment tu gères les mises à jour de sécurité critiques avec ton approche centralisée ? Si l'infra met 3 jours à mettre à jour le template, on est vulnérable.

C'est exactement ce que je dénonce. On a confondu « être responsable » et « être administrateur système ». Un développeur doit pouvoir pusher du code sans connaître la topologie du cluster.

Le Shift Left a créé une génération de développeurs qui passent plus de temps sur

kubectl get podsque sur leur IDE. C'est triste.En attendant, j'ai passé ma matinée à configurer des

NetworkPoliciesparce que le template par défaut est trop restrictif. C'est ça la réalité.Si ton abstraction fuit, c'est qu'elle est mal faite. Une bonne plateforme doit exposer des logs clairs, pas cacher les erreurs derrière 10 couches d'indirection.

Tu parles d'abstraction, mais l'abstraction fuit toujours. Quand ton déploiement échoue, tu finis par devoir debugger le template du template. On n'a pas gagné en temps, on a juste déplacé le bug.

Les

Makefile, c'est génial jusqu'à ce que tu aies 50 microservices avec des versions de build différentes. La standardisation via le Platform Engineering, c'est pour éviter de maintenir 50 repo différents qui font la même chose en moins bien.+1 avec le commentaire précédent. On survit avec des scripts

Makefileet ça marche très bien. Pourquoi vouloir tout complexifier avec des templates YAML géants ?Le problème, c'est l'outillage. Ton exemple avec

backstage.iodemande une équipe entière juste pour gérer le portail. Pour les boîtes de taille moyenne, c'est juste rajouter une couche de complexité inutile au-dessus deKubernetes.Exactement. Cette fatigue des alertes dont je parle est réelle. Quand tu as 150 failles critiques sur une image de base, le développeur finit par tout ignorer. C'est là que l'infra doit intervenir pour fournir une image durcie propre.

Franchement, le passage sur

trivym'a déclenché un PTSD. On passe 3h à corriger des vulnérabilités sur des libs système dont on n'a même pas besoin, juste pour faire plaisir au scanner de sécurité. C'est du temps de dev perdu.Le

Golden Pathn'est pas une prison, c'est une option. Si tu veux sortir des rails, tu peux toujours overrider la config, mais tu en assumes la charge. L'idée c'est d'arrêter de forcer tout le monde à être expert eniptablesjuste pour exposer un port.Totalement d'accord. Le Shift Left est peut-être fatiguant, mais au moins j'ai le contrôle total sur mes

Dockerfile. Avec ton approche, je redeviens un simple exécutant qui attend que l'équipe infra daigne mettre à jour le template.C'est bien beau la théorie, mais ton

Golden Pathfinit toujours par devenir une cage dorée. Dès que j'ai besoin d'une lib spécifique ou d'une config réseau un peu exotique, je suis bloqué par ton template.