Souveraineté Numérique & DevOps : Maîtrisez le Contrôle de Vos Données

Vous déployez une nouvelle feature sur votre cluster Kubernetes. Savez-vous précisément sur quel rack de serveurs votre pod va démarrer ? Dans quel pays, sous quelle juridiction ? Il y a quelques années, cette question semblait anecdotique, mais aujourd'hui, elle est devenue centrale pour toute entreprise soucieuse de ses données.

La souveraineté numérique n'est plus un concept abstrait réservé aux juristes. C'est une réalité technique qui impacte directement nos architectures, nos choix d'outils et nos pipelines d'intégration continue. En tant qu'ingénieur DevOps, votre rôle est désormais de transformer cette contrainte réglementaire en un avantage stratégique.

Comprendre la Souveraineté Numérique au-delà des Frontières

Avant de plonger dans le code et l'infra, prenons un instant pour déconstruire cette notion. La souveraineté numérique ne se résume pas à héberger ses serveurs dans son pays d'origine. C'est une approche bien plus globale qui repose sur la maîtrise de la chaîne de valeur de la donnée, de sa création à son stockage, en passant par son traitement.

Les Piliers Fondamentaux

Pour qu'une infrastructure soit considérée comme souveraine, elle doit garantir plusieurs principes clés qui vont bien au-delà de la simple localisation géographique. Ces piliers constituent le socle sur lequel vous allez bâtir vos stratégies techniques.

Concrètement, on peut la décomposer en trois niveaux de contrôle interdépendants :

- Souveraineté des Données : C'est la garantie que les données sont soumises exclusivement à la législation du pays où elles sont hébergées. Cela protège contre l'extraterritorialité de certaines lois, comme le Cloud Act américain.

- Souveraineté Opérationnelle : Il s'agit de la capacité à opérer et maintenir son infrastructure sans dépendre de personnel ou d'entités situées dans des juridictions étrangères. Vous gardez le contrôle total des accès et des opérations.

- Souveraineté Logicielle : Ce pilier concerne la maîtrise des briques logicielles utilisées. Privilégier des solutions open source ou des éditeurs dont le siège social est situé dans une juridiction de confiance permet d'éviter les "backdoors" et les dépendances technologiques non maîtrisées.

L'Impact des Réglementations sur notre Métier

Ce qui a propulsé ce sujet sur le devant de la scène, c'est une vague de réglementations mondiales. Le RGPD en Europe a été le premier signal fort, imposant des règles strictes sur la protection des données personnelles des citoyens européens, peu importe où ces données sont traitées.

Cet arsenal juridique force les équipes DevOps à penser différemment. Il ne suffit plus de choisir le service cloud le plus performant ou le moins cher. Il faut désormais intégrer une analyse de risque juridique et géopolitique dans chaque décision d'architecture. Par conséquent, la conformité n'est plus une case à cocher en fin de projet, mais un principe fondateur de l'infrastructure.

Architecture DevOps à l'Ère de la Souveraineté

Traduire des principes juridiques en architecture technique est le cœur de notre défi. La bonne nouvelle, c'est que les paradigmes modernes comme le cloud hybride et l'orchestration de conteneurs nous offrent des outils incroyablement puissants pour y parvenir avec une grande flexibilité.

Le Cloud Hybride comme Réponse Stratégique

L'idée n'est pas de rejeter en bloc le cloud public, mais de l'utiliser intelligemment. Le modèle hybride, qui combine des ressources de cloud public et une infrastructure privée (on-premise), permet de placer chaque charge de travail (workload) dans l'environnement le plus approprié.

Par exemple, vous pouvez héberger votre base de données clients, qui contient des données sensibles, sur vos serveurs internes en France, tout en profitant de la scalabilité d'un cloud provider américain pour votre front-end web qui, lui, ne traite que des données anonymisées.

| Modèle d'Hébergement | Niveau de Contrôle | Conformité Réglementaire | Complexité Opérationnelle |

|---|---|---|---|

| Cloud Public (Hyperscaler) | Faible à Moyen | Dépend de la région et des options | Faible |

| Cloud Privé (On-Premise) | Total | Maximale (si bien configurée) | Élevée |

| Cloud Hybride | Granulaire et Flexible | Adaptable par workload | Très élevée |

Kubernetes, le Couteau Suisse de la Portabilité

Dans ce contexte hétérogène, Kubernetes devient la pierre angulaire de votre stratégie. Il agit comme une couche d'abstraction universelle au-dessus de vos différentes infrastructures. Que vos nœuds tournent sur AWS, Azure, OVHcloud ou dans votre propre datacenter, vous les pilotez avec la même API et les mêmes manifestes YAML.

Cette portabilité est la clé. Elle vous permet de déplacer des applications d'un cloud à l'autre, ou du public vers le privé, sans réécrire votre logique de déploiement. Vous pouvez ainsi réagir rapidement à un changement de réglementation ou à une nouvelle contrainte métier en migrant vos workloads vers un environnement plus souverain.

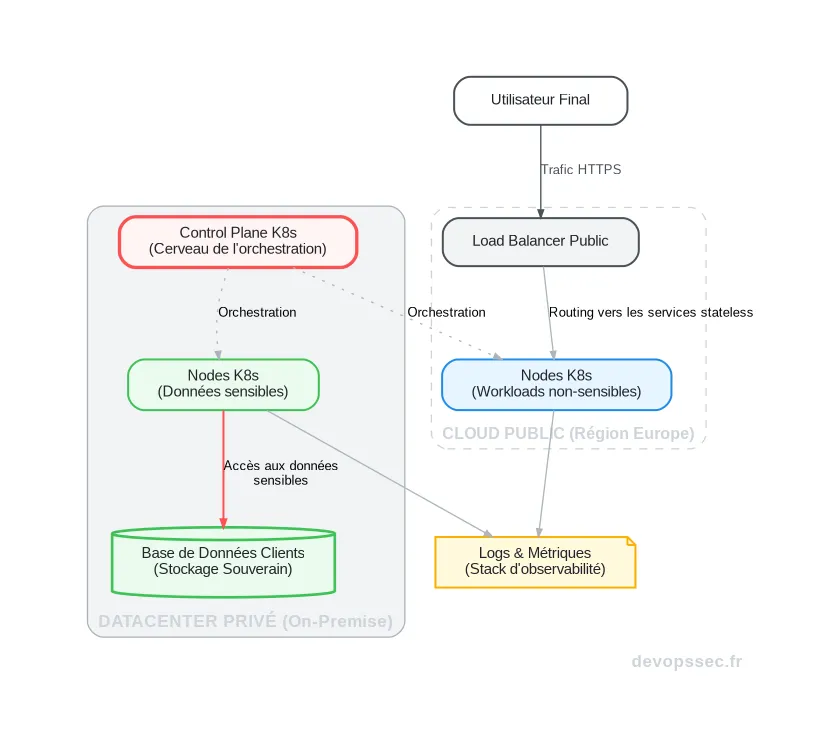

Ce schéma illustre une architecture hybride souveraine. Le Control Plane Kubernetes, qui est le composant le plus critique, est hébergé sur l'infrastructure privée, garantissant un contrôle opérationnel total. Les données sensibles, stockées dans la base de données, ne quittent jamais le datacenter. Seuls les workloads non-critiques et "stateless" sont déployés sur le cloud public pour bénéficier de son élasticité, mais toujours dans une région européenne pour des raisons de conformité.

Adapter le Pipeline CI/CD et l'Outillage

Une architecture souveraine ne sert à rien si votre chaîne d'outils elle-même est une passoire juridique. Le pipeline de CI/CD, qui construit et déploie votre code, manipule des secrets, des dépendances et des artefacts. Il doit donc être pensé avec les mêmes exigences de contrôle et de traçabilité.

Le choix de l'outil de CI/CD est crucial

Héberger votre propre instance de GitLab, Jenkins ou tout autre outil open source sur votre infrastructure privée vous donne un contrôle maximal sur le code source et les artefacts de build. C'est souvent le choix privilégié pour les environnements les plus stricts.

Un Pipeline Conscient de la Localisation

Votre pipeline doit devenir "souveraineté-aware". Cela signifie qu'il doit être capable de prendre des décisions de déploiement intelligentes en fonction de la nature des données manipulées par l'application. On peut utiliser des labels, des tags ou des variables d'environnement pour qualifier chaque micro-service.

Le pipeline lira ces métadonnées et orientera le déploiement vers le cluster approprié : le cluster privé pour une application manipulant des données personnelles, ou le cluster public pour un service générique.

Voici un exemple de ce à quoi pourrait ressembler une étape de déploiement dans un fichier .gitlab-ci.yml pour un projet gérant deux types d'applications :

deploy_to_production:

stage: deploy

script:

- echo "Déploiement en cours..."

- if [ "$APP_SOVEREIGNTY_LEVEL" == "strict" ]; then

- echo "Déploiement sur le cluster on-premise (souverain)"

- kubectl config use-context on-premise-cluster

- kubectl apply -f k8s/deployment-sensitive.yaml

- else

- echo "Déploiement sur le cluster public cloud (europe)"

- kubectl config use-context public-cloud-eu-cluster

- kubectl apply -f k8s/deployment-generic.yaml

- fi

rules:

- if: $CI_COMMIT_BRANCH == "main"La Cryptographie comme Ultime Rempart

Même lorsque vos données sont hébergées dans une région "de confiance" d'un cloud provider, la question du contrôle des clés de chiffrement reste primordiale. Utiliser les clés gérées par le fournisseur est pratique, mais ne vous protège pas complètement contre un accès légalement requis par une autorité étrangère.

C'est ici que les stratégies comme le Bring Your Own Key (BYOK) entrent en jeu. Ce modèle vous permet d'importer vos propres clés de chiffrement dans le service cloud. Vous gardez ainsi la maîtrise du cycle de vie de la clé. La version encore plus sécurisée, HYOK (Hold Your Own Key), garantit que la clé ne quitte jamais votre propre module matériel de sécurité (HSM).

Les Coûts Cachés et les Limites de la Souveraineté Absolue

Viser une souveraineté totale est une quête noble, mais elle n'est pas sans contreparties. Il est essentiel d'avoir une vision lucide des compromis que cela implique, car une mauvaise évaluation peut conduire à une infrastructure plus complexe, plus chère et moins innovante.

Le principal coût est humain et opérationnel. Gérer sa propre infrastructure on-premise, de la couche réseau aux mises à jour de Kubernetes, demande une expertise pointue et un investissement en temps considérable que les services managés des hyperscalers nous ont fait oublier.

Voici quelques-uns des défis à ne pas sous-estimer :

- Complexité accrue : Maintenir une architecture hybride, synchroniser les réseaux, et gérer l'authentification entre différents environnements est un défi technique majeur.

- Coûts d'infrastructure : Le matériel, l'électricité, la climatisation et l'immobilier d'un datacenter privé représentent des investissements initiaux (CAPEX) très importants.

- Moins d'innovation : En vous coupant des services managés les plus avancés (bases de données serverless, plateformes IA, etc.), vous pourriez ralentir votre capacité à innover par rapport à des concurrents "full cloud".

- Talent et expertise : Recruter et retenir des ingénieurs capables de gérer ce type d'infrastructure complexe est un enjeu de taille sur le marché actuel.

Par conséquent, la souveraineté ne doit pas être un dogme. L'approche la plus pragmatique est une analyse de risque application par application. Tout ne nécessite pas le même niveau de protection. L'art consiste à trouver le juste équilibre entre contrôle, coût et agilité.

Conclusion : De la Contrainte à l'Avantage Concurrentiel

La souveraineté numérique a transformé notre métier. Elle nous a forcés à remonter la chaîne de valeur pour comprendre les implications juridiques et géopolitiques de nos choix techniques. Loin d'être une simple contrainte, elle représente une opportunité de construire des systèmes plus résilients, plus sécurisés et plus dignes de la confiance de nos utilisateurs.

En tant que futur expert DevOps, maîtriser ces concepts vous distinguera. Savoir dialoguer avec les équipes juridiques, concevoir une architecture hybride cohérente et outiller un pipeline CI/CD sécurisé sont des compétences rares et précieuses. Votre rôle n'est plus seulement de pousser du code en production, mais de garantir que ce code s'exécute au bon endroit, au bon moment, et sous le bon régime juridique.

Espace commentaire

Écrire un commentaire

Rejoignez la discussion

Vous devez être connecté pour poster un message.

13 commentaires

Maîtriser le contrôle de nos données c la phrase clé

Bien joué pour la mise en avant de la résilience et conformité

la partie sur le contrôle des données multi-cloud c'est ce qu'on essaie de verrouiller

Des stratégies claires c ce qui nous manquait

On navigue en pleine complexité réglementaire cet article aide grave

De la contrainte à l'avantage concurrentiel c la bonne attitude

Les coûts cachés et limites c'est bon de pas idéaliser le truc

La cryptographie comme ultime rempart ça rappelle l'essentiel

Un pipeline conscient de la localisation excellente idée

On peut l'intégrer pour nos déploiements spécifiques région

Kubernetes couteau suisse de la portabilité validé

Le cloud hybride comme réponse stratégique oui c'est notre réalité

L'impact des réglementations sur notre métier c un vrai casse-tête on prend toutes les infos

la section sur les piliers fondamentaux de la souveraineté numérique est super concise

Ça met les bases claires pour toute discussion

Article hyper pertinent vu le contexte actuel